Tin tức

Chức năng của tường lửa

Bất cứ ai sử dụng máy tính ngày nay hầu như chắc chắn bắt gặp thuật ngữ tường lửa trực tuyến và biết rằng nó có liên quan đến việc cung cấp bảo mật. Nhưng để bảo vệ hoàn toàn các nguồn lực của công ty đòi hỏi một sự hiểu biết sâu sắc hơn về cách tường lửa hoạt động và nơi đặt chúng.

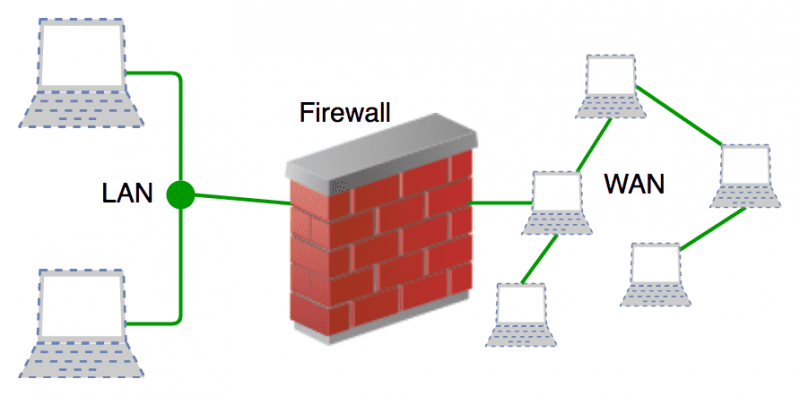

Tường lửa tên xuất phát từ một thực tiễn kiến trúc phổ biến là đặt một bức tường gạch giữa hai cấu trúc, để ngăn chặn một đám cháy lan sang bên kia. Đó là một cách hữu ích để nghĩ về những gì tường lửa bảo mật thực hiện: nó cung cấp một rào cản để kiểm soát lưu lượng mạng cả vào và ra khỏi mạng được kết nối Internet của tổ chức hoặc có lẽ giữa các phân đoạn khác nhau của mạng nội bộ.

Tường lửa có thể có nhiều dạng, từ các thiết bị chuyên dụng, đến phần mềm chạy trên các máy chủ đa năng hoặc là một phần của thiết bị bảo mật đa chức năng. Nói chung, tường lửa có hai giao diện mạng: một cho bên ngoài của mạng, một cho bên trong. Mục đích của nó là kiểm soát những gì lưu lượng được phép đi qua từ bên này sang bên kia.

Là cấp độ cơ bản nhất, tường lửa có thể chặn lưu lượng truy cập dành cho các địa chỉ IP hoặc cổng máy chủ cụ thể. Thông thường, các công ty thiết lập tường lửa của họ để cho phép các kết nối đến cổng 80, đây là cổng tiêu chuẩn được sử dụng bởi các máy chủ Web. Ví dụ, điều này cho phép khách truy cập truy cập vào một trang web sao chép, nhưng lưu lượng truy cập không tin cậy vào mục đích của một số cổng khác sẽ bị từ chối truy cập. Không tin cậy có nghĩa là nguồn gốc của giao thông là uknown. Nhân viên công ty có thông tin xác thực, chẳng hạn như tên người dùng và mật khẩu, sẽ được phép truy cập thông qua kết nối an toàn, điển hình là mạng riêng ảo.

Lưu lượng truy cập từ mạng đáng tin cậy sẽ được phép vượt qua tường lửa và kết nối với Internet, cho phép người dùng sử dụng các dịch vụ như email và FTP.

Khi được cấu hình chính xác, tường lửa cũng cung cấp bảo vệ chống lại các mối đe dọa bao gồm các cuộc tấn công từ chối dịch vụ (DOS). Các cuộc tấn công DOS xảy ra khi một kẻ xâm nhập cố gắng chặn một trang web của công ty với một lượng lớn lưu lượng truy cập, đến mức nó đưa máy chủ web xuống và, có khả năng, cho phép kẻ xâm nhập xâm nhập vào nó. Từ đó, kẻ xâm nhập có thể truy cập các tài nguyên mạng khác.

Các tường lửa phức tạp hơn hỗ trợ các kỹ thuật kiểm tra trạng thái tinh vi, trong đó tường lửa xem xét các mẫu trong luồng lưu lượng để xác định sự bất thường cho thấy một số hình thức tấn công đang diễn ra, như tấn công DOS hoặc tấn công giả mạo, trong đó kẻ xâm nhập cố gắng giả trang thành tài nguyên đáng tin cậy.

Trong thực tế, hầu hết các công ty triển khai hai tường lửa để tạo DMZ, hoặc khu phi quân sự. Một tường lửa kết nối với Internet trong khi tường lửa khác kết nối với mạng nội bộ. Ở giữa hai là DMZ, nơi các công ty đặt các máy chủ Web công khai của họ. Ý tưởng là, ngay cả khi kẻ xâm nhập thành công trong việc hack vào máy chủ Web, chẳng hạn như thông qua một cuộc tấn công của DOS, tường lửa thứ hai sẽ ngăn anh ta truy cập vào mạng công ty riêng.

Theo cách tương tự, các công ty có thể cấu hình nhiều tường lửa trong mạng công ty của họ để phân chia mạng thành nhiều phân khúc. Điều đó giúp ngăn chặn thiệt hại nếu một số dạng sâu hoặc phần mềm độc hại khác được giải phóng trong bất kỳ phân khúc nào.

ALIVIET là đơn vị cho thuê laptop hà nội uy tín nhất đảm bảo, bảo mật cho quý khách hàng khi sử dụng dịch vụ, tránh tin tặc tấn công hệ thống mạng của quý khách hàng khi đang tổ chức các cuộc thi tin học.